🛡️ VPN TrustTunnel

TrustTunnel est un protocole VPN open source moderne développé à l’origine par AdGuard VPN maintenant disponible pour tout le monde. Il offre des connexions VPN rapides, sécurisées et fiables sans les compromis habituels. Par conception, le trafic TrustTunnel est impossible à distinguer du trafic HTTPS régulier, lui permettant de contourner l’étranglement et l’inspection en profondeur tout en conservant de solides protections de la vie privée.

TrustTunnel

Le projet TrustTunnel inclut le point de terminaison VPN (le dépôt TrustTunnel), library and CLI for the client, et GUI application.

- Fonctionnalités du serveur

- Protocole VPN: La bibliothèque implémente le protocole VPN compatible avec HTTP/1.1, HTTP/2 et QUIC. En imitant le trafic réseau régulier, il devient impossible à détecter et à bloquer.

- Tunnelage de trafic flexible: TrustTunnel peut tunneler TCP, UDP et ICMP trafic à destination et en provenance du client.

- Compatibilité de la plate-forme: Le serveur est compatible avec Linux et macOS. Le client est disponible pour Android, Apple, Windows et Linux.

- Caractéristiques du client

- Tunneling de trafic: La bibliothèque est capable de tunneler TCP, UDP et ICMP trafic du client au point de terminaison et retour.

- Support multiplateforme: Il prend en charge les plates-formes Linux, macOS et Windows, fournir une expérience cohérente entre différents systèmes d’exploitation.

- System-Wide Tunnel et SOCKS5 proxy : Il peut être configuré comme un system-wide tunnel, utilisant une interface réseau virtuelle, ainsi qu’un proxy SOCKS5.

- Split Tunneling : La bibliothèque prend en charge le split tunneling, permettant aux utilisateurs de exclure les connexions à certains domaines ou hôtes du routage via le VPN endpoint, ou vice versa, n’achemine que les connexions vers des domaines ou des hôtes spécifiques à travers le point de terminaison basé sur une liste d’exclusion.

- DNS personnalisé en amont (Custom DNS Upstream): Les utilisateurs peuvent spécifier un DNS personnalisé en amont, qui est utilisé pour les requêtes DNS acheminées via le point de terminaison VPN.

Serveur Endpoint

Cela correspond à la machine qui fera office de serveur VPN

Installation Endpoint

On se positionne sur le home

1

cd ~

Un script d’installation est disponible qui peut être exécuté avec la commande suivante:

1

curl -fsSL https://raw.githubusercontent.com/TrustTunnel/TrustTunnel/refs/heads/master/scripts/install.sh | sh -s -

Le script d’installation téléchargera le paquet préconstruit à partir du dernier GitHub release pour l’architecture système appropriée et décompressez-le sur /opt/trusttunnel. Le répertoire de sortie peut être remplacé par la spécification -o DIR à la fin de la commande ci-dessus.

Si vous souhaitez installer une version spécifique (au lieu des dernières), utilisez -V <version>:

1

curl -fsSL https://raw.githubusercontent.com/TrustTunnel/TrustTunnel/refs/heads/master/scripts/install.sh | sh -s - -V <version>

Résultat suivant commande ci-dessus

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

21

22

23

24

25

26

27

28

29

30

31

32

33

34

35

36

37

38

39

Installing TrustTunnel...

Operating system: linux

CPU type: x86_64

TrustTunnel will be installed to '/opt/trusttunnel'

'/opt/trusttunnel' directory does not exist, attempting to create it...

Requesting sudo to create directory '/opt/trusttunnel'

'/opt/trusttunnel' has been created and ownership has been set to 'ouestyan'

Package name: 'trusttunnel-v0.9.125-linux-x86_64.tar.gz'

TrustTunnel will be installed in '/opt/trusttunnel'

Downloading TrustTunnel package: https://github.com/TrustTunnel/TrustTunnel/releases/download/v0.9.125/trusttunnel-v0.9.125-linux-x86_64.tar.gz

TrustTunnel package has been downloaded successfully

Checking downloaded package 'trusttunnel-v0.9.125-linux-x86_64.tar.gz'

Unpacking package from 'trusttunnel-v0.9.125-linux-x86_64.tar.gz' into '/opt/trusttunnel'

Package has been unpacked successfully

============================================================

TrustTunnel Endpoint was installed to '/opt/trusttunnel'

============================================================

--- Continue setup ---

Run the Setup Wizard to continue the endpoint setup:

cd /opt/trusttunnel

sudo ./setup_wizard

--- Configure systemd service ---

The '/opt/trusttunnel/trusttunnel.service.template' template

could be used to run a configured endpoint as a systemd service.

Once the endpoint setup is finished, run the following commands

to configure a systemd service:

cd /opt/trusttunnel/

sudo cp trusttunnel.service.template /etc/systemd/system/trusttunnel.service

sudo systemctl daemon-reload

sudo systemctl enable --now trusttunnel

Note: Actuellement uniquement les architectures

linux-x86_64etlinux-aarch64sont fournies pour les paquets préconstruits.

Exécuter les commandes

1

2

3

4

cd /opt/trusttunnel/

sudo cp trusttunnel.service.template /etc/systemd/system/trusttunnel.service

sudo systemctl daemon-reload

sudo systemctl enable --now trusttunnel

Mise à jour Endpoint

Le script d’installation installe toujours la dernière version disponible. Donc, pour mettre à jour votre installation, exécutez à nouveau la commande d’installation:

1

curl -fsSL https://raw.githubusercontent.com/TrustTunnel/TrustTunnel/refs/heads/master/scripts/install.sh | sh -s -

Cela exécute de nouveau l’installateur et remplace les binaires dans le répertoire d’installation ( /opt/trusttunnelpar défaut, ou le répertoire que vous avez spécifié avec -o DIR).

Note: N’oubliez pas d’arrêter le point de terminaison avant de mettre à jour:

sudo systemctl stop trusttunnelPour recommencer le point de terminaison après la mise à jour:sudo systemctl start trusttunnel

Certificat Let’s Encrypt

L’assistant de configuration peut obtenir un certificat Let’s Encrypt lors de la configuration initiale, mais vous êtes responsable de vous assurer qu’il reste valide au fil du temps (renouvellement et rechargement/redémarrage du service).

Si vous utilisez Certbot pour gérer les certificats et les renouveler automatiquement, suivez le guide dans CERT_RENEWAL.md.

Acme.sh Suivre la procédure Acme.sh - Certificats Let’s Encrypt

Génération des certificats

1

2

3

acme.sh --dns dns_ovh --server letsencrypt \

--issue --keylength ec-384 \

-d 'iceyan.xyz'

Installation certificats dans les dossiers

1

2

3

4

acme.sh --install-cert -d iceyan.xyz --ecc \

--key-file /opt/trusttunnel/key.pem \

--fullchain-file /opt/trusttunnel/cert.pem \

--reloadcmd "sudo systemctl restart trusttunnel.service"

Lors de l’exécution

--cron, tout nouveau certificat sera automatiquement installé, et lereloadcmdsera exécuté.

--cron installera automatiquement les certificats sur les informations de renouvellement réussies.

Il semble se baser sur la dernière fois que vous avez exécuté --install-cert, alors assurez-vous que vous exécutez manuellement au moins une fois pour être sûr que cron job fonctionnera comme prévu.

Résultat

1

2

3

4

[Mon Jan 26 05:00:49 PM GMT 2026] Installing key to: /opt/trusttunnel/key.pem

[Mon Jan 26 05:00:49 PM GMT 2026] Installing full chain to: /opt/trusttunnel/cert.pem

[Mon Jan 26 05:00:49 PM GMT 2026] Running reload cmd: sudo systemctl restart trusttunnel.service

[Mon Jan 26 05:00:49 PM GMT 2026] Reload successful

Renouvellement automatique

Le cron job crontab -l

1

0 19 * * * "/home/ouestyan/.acme.sh"/acme.sh --cron --home "/home/ouestyan/.acme.sh" > /dev/null

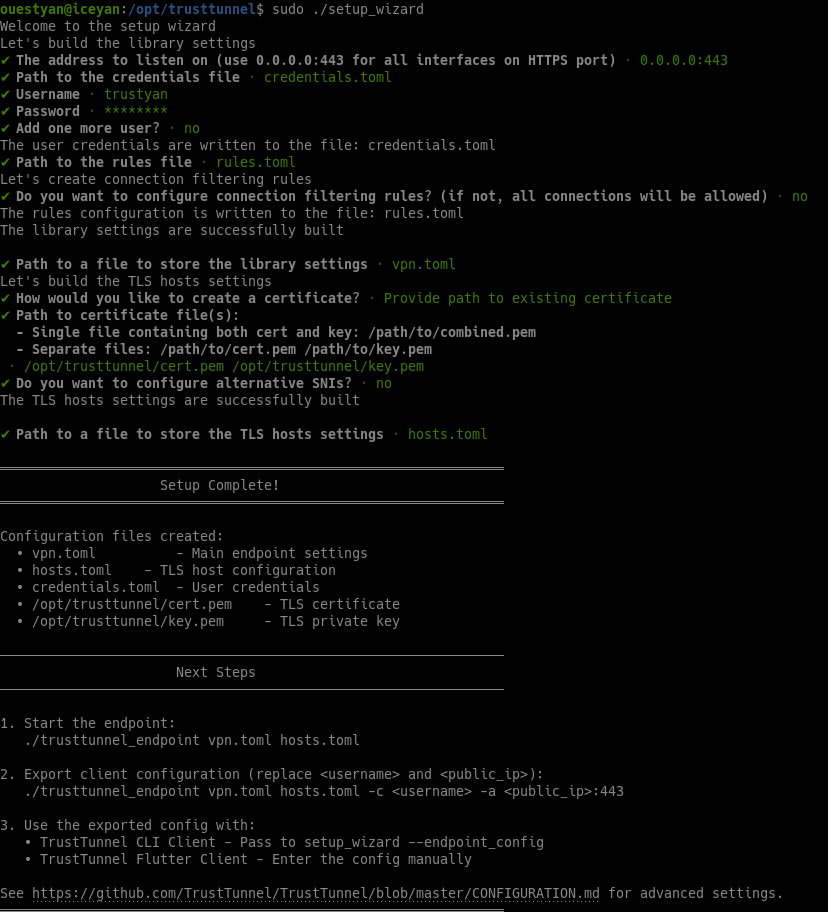

Assistant de configuration du endpoint

Veuillez vous référer au CONFIGURATION.md pour le plus détaillé documentation sur la façon de configurer le endpoint.

Le répertoire d’installation contient le binaire setup_wizard qui aide à générer les fichiers de configuration requis pour que le endpoint s’exécute:

1

2

cd /opt/trusttunnel/

./setup_wizard -h

L’assistant de configuration prend en charge le mode interactif, de sorte que vous puissiez l’exécuter et il vous demandera pour les données nécessaires à la configuration des terminaux.

1

2

cd /opt/trusttunnel/

sudo ./setup_wizard

Note:

sudoest nécessaire pour gérer correctement les certificats TLS.

L’assistant vous demandera les champs suivants, certains d’entre eux ont des valeurs par défaut que vous pouvez utiliser en toute sécurité:

- Adresse à écouter - spécifier l’adresse à écouter pour le point de terminaison. Utilisez par défaut

0.0.0.0:443si vous voulez que le point d’extrémité écoute sur le port 443 (HTTPS) sur toutes les interfaces. - Chemin vers le fichier d’informations d’identification - chemin d’accès fichier identification pour autorisation utilisateur

- Nom d’utilisateur (Username) - le nom d’utilisateur que l’utilisateur utilisera pour l’autorisation.

- Mot de passe - le mot de passe de l’utilisateur.

- Ajouter un utilisateur supplémentaire? - sélectionner

yessi vous souhaitez ajouter plus d’utilisateurs, ounopour poursuivre le processus de configuration. - Chemin d’accès au fichier de règles - chemin d’accès pour stocker les règles de filtrage.

- Règles de filtrage de connexion - vous pouvez ajouter des règles que le point de terminaison utilisera pour autoriser ou interdire les connexions de l’utilisateur en fonction de:

- Adresse IP client

- Préfixe aléatoire TLS

- TLS aléatoire avec masque

Presser

npour permettre toutes les connexions.

- Chemin d’accès à un fichier pour stocker les paramètres de la bibliothèque - chemin d’accès pour stocker le fichier principal de configuration du point de terminaison.

- Sélection de certificat - choisissez comment obtenir un certificat TLS:

- Délivrez un certificat Let’s Encrypt (nécessite un domaine public) - le l’assistant de configuration a la prise en charge intégrée d’ACME et peut automatiquement obtenir un support gratuit, Certificat de confiance publique de Let’s Encrypt. Vous aurez besoin de:

- Un domaine enregistré pointant vers l’adresse IP de votre serveur

- Port 80 accessible depuis Internet (pour HTTP-01 challenge), ou

- Possibilité d’ajouter des enregistrements DNS TXT (pour le défi DNS-01)

- Générer un certificat auto-signé - adapté pour tester ou lors de l’utilisation le client CLI uniquement. Remarque: Le client Flutter ne prend pas en charge l’auto-signé certificats pour l’instant.

- Fournir le chemin d’accès au certificat existant - utilisez vos propres fichiers de certificat obtenu à partir d’une autre CA ou d’un outil comme certbot.

- Délivrez un certificat Let’s Encrypt (nécessite un domaine public) - le l’assistant de configuration a la prise en charge intégrée d’ACME et peut automatiquement obtenir un support gratuit, Certificat de confiance publique de Let’s Encrypt. Vous aurez besoin de:

- Chemin d’accès à un fichier pour stocker les paramètres des hôtes TLS - chemin d’accès pour stocker le fichier de paramètres d’hôte TLS.

À ce stade, tous les fichiers de configuration requis sont créés et enregistrés sur le disque.

Les fichiers créés durant la configuration

Dossier/opt/trusttunnel/

• vpn.toml - Main endpoint settings

• hosts.toml - TLS host configuration

• credentials.toml - User credentials

• cert.pem - TLS certificate

• key.pem - TLS private key

Les fichiers de configuration

/opt/trusttunnel/vpn.toml

Configuration du serveur

Etendre Réduire...

# The address to listen on

listen_address = "0.0.0.0:443"

# Whether IPv6 connections can be routed

ipv6_available = true

# Whether connections to private network of the endpoint are allowed

allow_private_network_connections = false

# Timeout of an incoming TLS handshake (seconds)

tls_handshake_timeout_secs = 10

# Timeout of a client listener (seconds)

client_listener_timeout_secs = 600

# Timeout of outgoing connection establishment (seconds)

connection_establishment_timeout_secs = 30

# Idle timeout of tunneled TCP connections (seconds)

tcp_connections_timeout_secs = 604800

# Timeout of tunneled UDP "connections" (seconds)

udp_connections_timeout_secs = 300

# Path to credentials file

credentials_file = "credentials.toml"

# Path to rules file (optional)

rules_file = "rules.toml"

# Listen protocol settings

[listen_protocols]

[listen_protocols.http1]

upload_buffer_size = 32768

[listen_protocols.http2]

initial_connection_window_size = 8388608

initial_stream_window_size = 131072

max_concurrent_streams = 1000

max_frame_size = 16384

header_table_size = 65536

[listen_protocols.quic]

recv_udp_payload_size = 1350

send_udp_payload_size = 1350

initial_max_data = 104857600

initial_max_stream_data_bidi_local = 1048576

initial_max_stream_data_bidi_remote = 1048576

initial_max_stream_data_uni = 1048576

initial_max_streams_bidi = 4096

initial_max_streams_uni = 4096

max_connection_window = 25165824

max_stream_window = 16777216

disable_active_migration = true

enable_early_data = true

message_queue_capacity = 4096

# Forward protocol (optional, defaults to direct)

[forward_protocol]

direct = {}

# Reverse proxy settings (optional)

# [reverse_proxy]

# server_address = "127.0.0.1:8080"

# path_mask = "/api"

# h3_backward_compatibility = false

# ICMP settings (optional, requires superuser)

# [icmp]

# interface_name = "eth0"

# request_timeout_secs = 3

# recv_message_queue_capacity = 256

# Metrics settings (optional)

# [metrics]

# address = "127.0.0.1:1987"

# request_timeout_secs = 3/opt/trusttunnel/hosts.toml

hostname est le domaine avec certificat Let’s Encrypt

Etendre Réduire...

[[main_hosts]]

hostname = "xoyize.xyz"

cert_chain_path = "/opt/trusttunnel/cert.pem"

private_key_path = "/opt/trusttunnel/key.pem"/opt/trusttunnel/credentials.toml

Etendre Réduire...

[[client]]

username = "user1"

password = "secure_password_1"

[[client]]

username = "user2"

password = "secure_password_2"Service TrustTunnel

Le paquet installé contient le modèle de service système, nommé trusttunnel.service.template.

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

21

# Service template for the TrustTunnel endpoint

# Adjust paths at `ExecStart` and copy file to systemd system directory:

#

# sudo cp trusttunnel.service.template /etc/systemd/system/trusttunnel.service

# sudo systemctl daemon-reload

# sudo systemctl enable --now trusttunnel

[Unit]

Description=TrustTunnel endpoint

After=network-online.target

Wants=network-online.target

[Service]

Type=simple

WorkingDirectory=/opt/trusttunnel

ExecStart=/opt/trusttunnel/trusttunnel_endpoint vpn.toml hosts.toml

Restart=on-failure

RestartSec=3

[Install]

WantedBy=multi-user.target

Le modèle est utilisé pour configurer le point de terminaison comme un service système:

Note: Le fichier de modèle suppose que le binaire TrustTunnel Endpoint et tout les fichiers de configuration sont situés dans

/opt/trusttunnelavec les chemins par défaut. Modifiez le modèle si vous avez utilisé des chemins différents.

Redémarrer service TrustTunnel

1

sudo systemctl restart trusttunnel

Status

1

2

3

4

5

6

7

8

9

10

11

12

13

14

● trusttunnel.service - TrustTunnel endpoint

Loaded: loaded (/etc/systemd/system/trusttunnel.service; enabled; preset: enabled)

Active: active (running) since Mon 2026-02-23 16:56:03 GMT; 3min 41s ago

Invocation: 4846fe86b94c4856860d8ea5cf8de628

Main PID: 7916 (trusttunnel_end)

Tasks: 2 (limit: 1110)

Memory: 3M (peak: 3.3M)

CPU: 10ms

CGroup: /system.slice/trusttunnel.service

└─7916 /opt/trusttunnel/trusttunnel_endpoint vpn.toml hosts.toml

Feb 23 16:56:03 iceyan.xyz systemd[1]: Started trusttunnel.service - TrustTunnel endpoint.

Feb 23 16:56:03 iceyan.xyz trusttunnel_endpoint[7916]: 16:56:03.895562 [ThreadId(1)] [INFO] [trusttunnel::core] Listening to TCP 0.0.0.0:443

Feb 23 16:56:03 iceyan.xyz trusttunnel_endpoint[7916]: 16:56:03.895835 [ThreadId(1)] [INFO] [trusttunnel::core] Listening to UDP 0.0.0.0:443

Exporter la configuration client

Le binaire du Serveur Endpoint est capable de générer la configuration client pour un utilisateur particulier. Cette configuration contient toutes les informations nécessaires pour vous connectez au Serveur Endpoint .

Pour générer la configuration, exécutez la commande suivante:

1

2

3

4

5

# <client_name> - name of the client those credentials will be included in the configuration

# <public_ip> - `ip` or `ip:port` that the user will use to connect to the endpoint

# If only `ip` is specified, the port from the `listen_address` field will be used

cd /opt/trusttunnel/

./trusttunnel_endpoint vpn.toml hosts.toml -c <client_name> -a <public_ip>

Cela imprimera la configuration avec les informations d’identification du client nommé <client_name>.

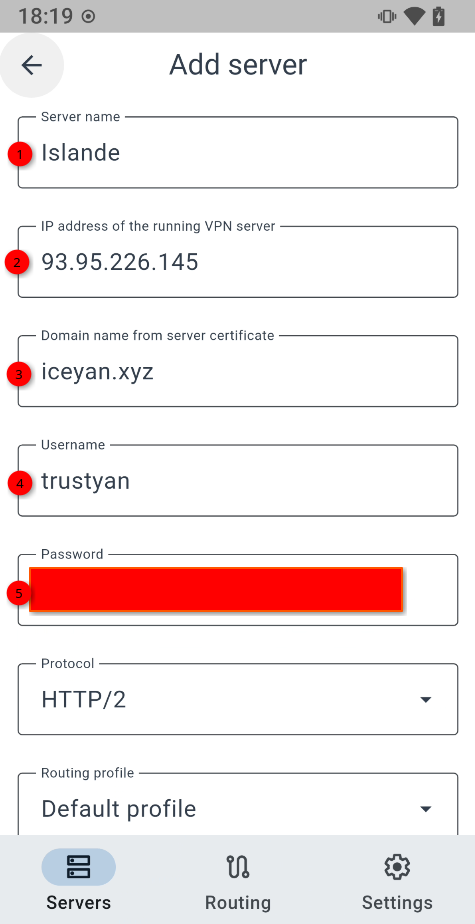

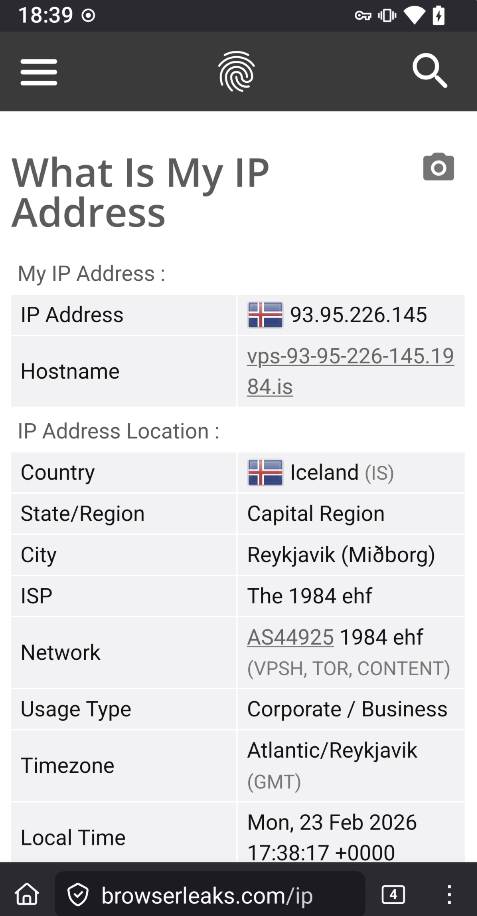

Serveur endpoint iceyan.xyz

IP 93.95.226.145

credentials.toml

1

2

3

[[client]]

username = "trustyan"

password = "xxxxxxxx"

Création configuration client

1

2

cd /opt/trusttunnel/

./trusttunnel_endpoint vpn.toml hosts.toml -c trustyan -a 93.95.226.145

Le résultat de la commande

1

tt://AQp4xxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxx0Mw

La configuration du client généré pourrait être utilisée pour configurer le TrustTunnel Flutter Client, se référer à la documentation dans son dépôt.

Serveur endpoint xoyize.xyz

IP 51.38.37.240

credentials.toml

1

2

3

[[client]]

username = "xoyitrust"

password = "xxxxxxxx"

Création configuration client

1

2

cd /opt/trusttunnel/

./trusttunnel_endpoint vpn.toml hosts.toml -c xoyitrust -a 51.38.37.240

Vous avez fini de mettre en place le endpoint !

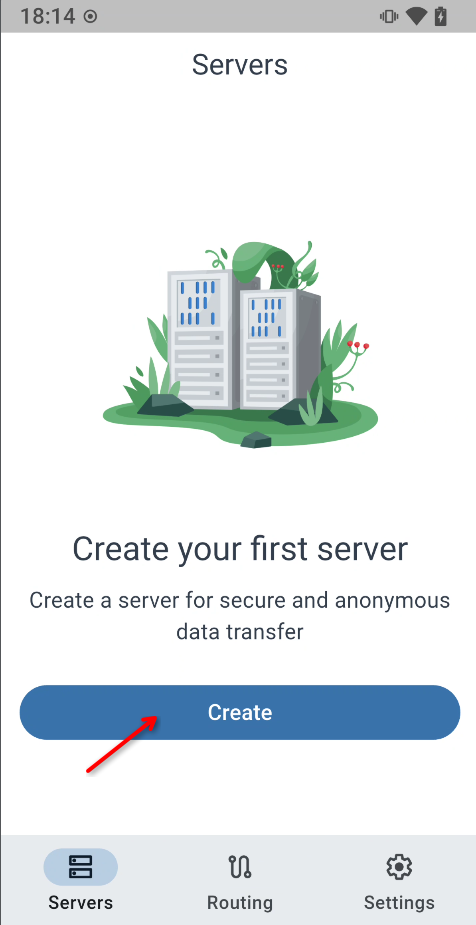

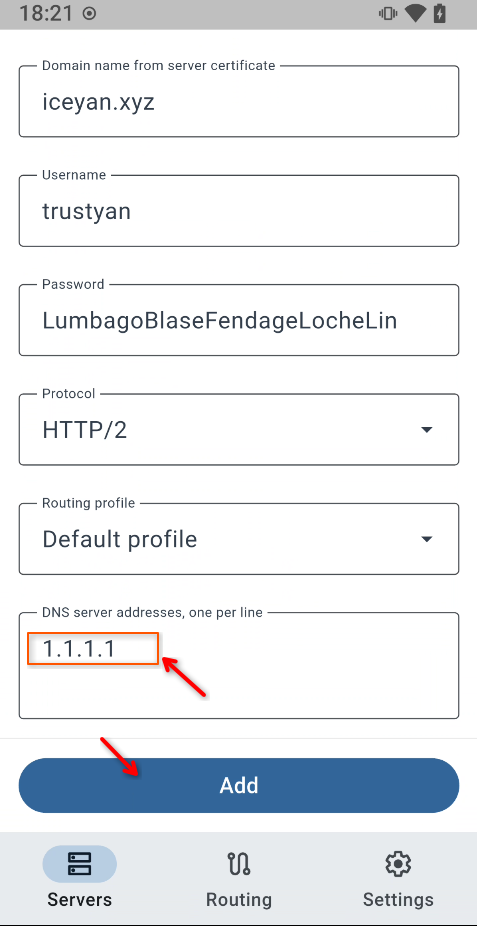

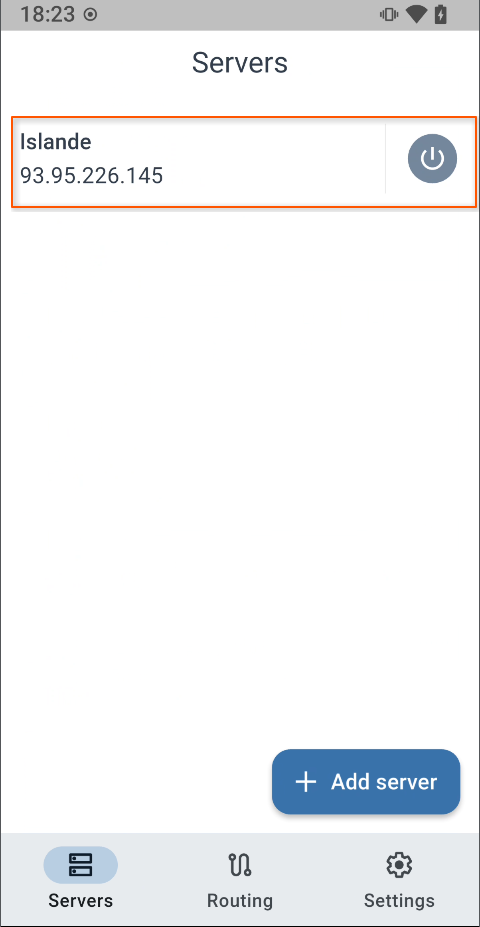

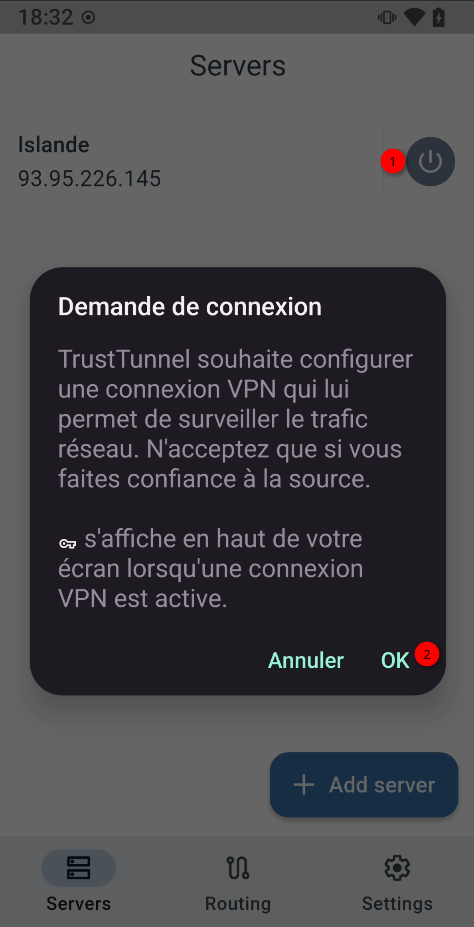

Configuration client Android

Installer et configurer le mobile

Aurora F-droid pour installer l’application Trust Tunnel

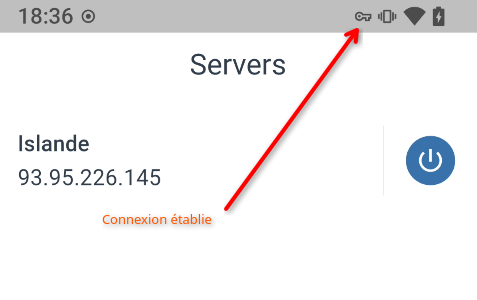

Utiliser le VPN

On est bien sur le VPN Islandais

Configuration client Linux/macOS

Vous avez le choix d’utiliser un client CLI ou un Client GUI (disponible sur App Store et Play Store).

Client cli Linux

Le script d’installation prend en charge les architectures x86_64, aarch64, armv7, mips et mipsel pour Linux et arm64 et x86_64 pour macos.

Le script d’installation téléchargera le paquet préconstruit à partir de la dernière version de GitHub pour l’architecture système appropriée et le décompactera sur /opt/trusttunnel_client. Le répertoire de sortie peut être remplacé par la spécification -o DIR à la fin de la commande ci-dessus.

Pour installer le client CLI, exécutez la commande suivante:

1

curl -fsSL https://raw.githubusercontent.com/TrustTunnel/TrustTunnelClient/refs/heads/master/scripts/install.sh | sh -s -

Résultat commande précédente

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

21

22

23

24

Installing TrustTunnel Client...

Operating system: linux

CPU type: x86_64

TrustTunnel Client will be installed to '/opt/trusttunnel_client'

'/opt/trusttunnel_client' directory does not exist, attempting to create it...

Starting sudo to create directory '/opt/trusttunnel_client'

'/opt/trusttunnel_client' has been created and ownership has been set to 'yann'

Package name: 'trusttunnel_client-v1.0.23-linux-x86_64.tar.gz'

TrustTunnel Client will be installed to '/opt/trusttunnel_client'

Downloading TrustTunnel Client package: https://github.com/TrustTunnel/TrustTunnelClient/releases/download/v1.0.23/trusttunnel_client-v1.0.23-linux-x86_64.tar.gz

TrustTunnel Client package has been downloaded successfully

Checking downloaded package 'trusttunnel_client-v1.0.23-linux-x86_64.tar.gz'

Unpacking package from 'trusttunnel_client-v1.0.23-linux-x86_64.tar.gz' into '/opt/trusttunnel_client'

Package has been unpacked successfully

TrustTunnel Client has been installed successfully!

You may want to configure the client first, see 'cd /opt/trusttunnel_client && ./setup_wizard -h'

The client executable is located at '/opt/trusttunnel_client/trusttunnel_client'

To verify the installation, run the following command to import the public key and verify the signature:

gpg --keyserver 'keys.openpgp.org' --recv-key '28645AC9776EC4C00BCE2AFC0FE641E7235E2EC6'

gpg --verify /opt/trusttunnel_client/trusttunnel_client.sig /opt/trusttunnel_client/trusttunnel_client

Mise à jour du client

Le script d’installation installe toujours la dernière version disponible. Donc, pour mettre à jour votre installation, exécutez à nouveau la commande d’installation:

1

curl -fsSL https://raw.githubusercontent.com/TrustTunnel/TrustTunnelClient/refs/heads/master/scripts/install.sh | sh -s -

Note: N’oubliez pas d’arrêter le client avant la mise à jour (par exemple, en arrêtant le processus en cours d’exécution).

Cela réexécute l’installateur et remplace les binaires dans le répertoire d’installation ( /opt/trusttunnel_clientpar défaut, ou le répertoire que vous avez spécifié avec -o DIR).

Note: Les scripts d’installation supportent x86_64, aarch64, armv7, mips et mipsel pour linux et arm64 et x86_64 pour les macos.

Assistant de configuration client

Le répertoire d’installation contient le binaire setup_wizard qui aide à générer les fichiers de configuration requis pour que le client s’exécute:

1

2

cd /opt/trusttunnel_client/

./setup_wizard -h

Aide setup_wizard

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

EXAMPLES:

# Interactive mode (guided setup):

./setup_wizard

# Non-interactive with endpoint config:

./setup_wizard -m non-interactive -e endpoint_config.toml --settings client.toml

# Non-interactive with deep-link URI:

./setup_wizard -m non-interactive -d "tt://..." --settings client.toml

# Non-interactive with manual parameters:

./setup_wizard -m non-interactive \

-a 192.168.1.100:443 \

-n vpn.example.com \

-c myuser:mypassword \

--cert server.pem \

--settings client.toml

Pour configurer le client pour utiliser la configuration générée par le point de terminaison, exécutez la commande suivante:

1

2

cd /opt/trusttunnel_client

./setup_wizard -m non-interactive -d "tt://..." --settings client.toml

Résultat de la commande

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

21

22

23

24

25

26

27

28

29

30

31

32

33

34

Hostname: xoyize.xyz

Addresses: 51.38.37.240:443

Custom SNI: (none)

IPv6: yes

Username: xoyitrust

Password: ******

Client random: (none)

Skip verification: no

Certificate: (none)

Protocol: http2

Anti-DPI: no

The settings are successfully built

═══════════════════════════════════════════════════════════════

Setup Complete!

═══════════════════════════════════════════════════════════════

Configuration file created:

• client.toml - Client settings

───────────────────────────────────────────────────────────────

Next Steps

───────────────────────────────────────────────────────────────

1. Start the client:

sudo trusttunnel_client -c client.toml

2. For advanced settings (exclusions, DNS, kill switch), edit:

client.toml

See https://github.com/TrustTunnel/TrustTunnelClient/blob/master/README.md for documentation.

Run `trusttunnel_client -h` for all available options.

Note: Après avoir modifié la configuration, redémarrez le client pour que les modifications prennent effet.

Exécuter client

Pour exécuter le client exécutez la commande suivante:

1

2

cd /opt/trusttunnel_client/

sudo ./trusttunnel_client -c trusttunnel_client.toml

sudoest nécessaire pour configurer l’interface routes et tun.

Le serveur est lancé…

1

2

3

4

5

[...]

23.03.2026 17:43:22.806969 INFO [10779] VPNCORE start_listening: [0] Client has been successfully prepared to run

23.03.2026 17:43:22.806986 INFO [10771] VPNCORE vpn_listen: [0] Done

23.03.2026 17:43:31.347350 INFO [10774] NETWORK_MONITORING get_default_interface: # ip -o route show to default

23.03.2026 17:43:31.355480 INFO [10774] NETWORK_MONITORING get_default_interface: # ip -o route show to default

Voir Aussi

- CONFIGURATION.md - Documentation de configuration

- DEVELOPMENT.md - Documentation de développement

- PROTOCOL.md - Spécification du protocole

- CHANGELOG.md - Changelog